Pemula

Untuk kamu yang baru mau mulai masuk dan belajar dasar - dasar cryptocurrency dan blockchain.Temukan ragam materi mulai dari Apa itu Cryptocurrency, apa itu Bitcoin, hingga Apa itu NFT.

Hack dan Scam · 6 min read

Nama Lazarus Group cukup disegani di industri kripto. Karena nama tersebut adalah milik kelompok hacker yang didukung oleh Korea Utara ini sejak tahun 2017 telah mencuri lebih dari US$6 miliar atau sekitar Rp98,7 triliun, menurut perusahaan keamanan Elliptic.

Perampokan terbesar Lazarus dilakukan baru-baru ini, yaitu pada 21 Februari 2025. Mereka berhasil menggondol US$1,4 miliar atau sekitar Rp24,4 triliun dalam bentuk Ether (ETH) dari exchange Bybit.

Detektif kripto ZachXBT mengidentifikasi Lazarus sebagai tersangka utama setelah menghubungkan serangan Bybit dengan peretasan senilai US$85 juta atau sekitar Rp1,3 triliun pada Phemex.

Ia juga menghubungkan pola hack ini dengan pelanggaran di BingX dan Poloniex, menambah semakin banyak bukti yang mengarah ke tentara siber Korea Utara tersebut.

Sebuah studi Dewan Keamanan Perserikatan Bangsa-Bangsa (DK PBB) melaporkan, dana yang dicuri ini digunakan untuk mendanai program senjata Korea Utara.

Baca juga: Bybit Rilis Hasil Investigasi Forensik Pasca Hack

Treasury Department Amerika Serikat mengklaim bahwa Lazarus dikendalikan Biro Umum Pengintaian Korea Utara (RGB), badan intelijen utama rezim tersebut. Tiga tersangka peretas Korea Utara telah disebutkan secara terbuka oleh Biro Investigasi Federal (FBI) sebagai anggota Lazarus atau APT38.

FBI pada September 2018 mendakwa Park Jin Hyok, warga negara Korea Utara dan tersangka anggota Lazarus, dengan beberapa tuntutan terkait serangan siber. Park, diduga bekerja untuk Chosun Expo Joint Venture, perusahaan Korea Utara. Park meretas Sony Pictures tahun 2014 dan melakukan pencurian di Bank Bangladesh pada tahun 2016 senilai US$81 juta atau sekitar Rp1,3 triliun dengan kurs saat ini.

Park juga dikaitkan dengan serangan ransomware WannaCry 2.0 tahun 2017, yang melumpuhkan rumah sakit, termasuk Layanan Kesehatan Nasional Inggris. Penyelidik melacak Park dan rekan-rekan konspiratornya melalui kode malware yang dibagikan, akun penyimpanan kredensial yang dicuri, dan layanan proxy yang menyamarkan alamat IP Korea Utara dan Tiongkok.

Februari 2021, Justice Department AS menambahkan nama Jon Chang Hyok dan Kim Il ke dalam daftar dakwaan penjahat siber.

Jon memiliki spesialisasi mengembangkan dan menyebarkan aplikasi mata uang kripto yang berbahaya untuk menyusup ke bursa dan lembaga keuangan, yang memungkinkan pencurian berskala besar. Kim terlibat dalam mendistribusikan malware, mengoordinasikan pencurian terkait kripto, dan mendalangi penipuan ICO Marine Chain.

Baca juga: Kelompok Peretas Lazarus Terus Menargetkan Cryptocurrency

Peretasan yang terjadi pada Bybit sangat erat kaitannya dengan Lazarus Group karena memiliki “jejak”. Jejak yang dimaksud di sini adalah sidik jari yang unik dan TTP (taktik, teknik, dan prosedur) on-chain. Menurut perusahaan asuransi kripto Fairside Network, terdapat pola yang dikenal dari pergerakan Lazarus.

“Memecah aset ERC-20 di banyak wallet, segera membuang token dengan cara yang tidak optimal, menimbulkan biaya yang sangat besar atau selip, dan kemudian mengirimkan ETH dalam jumlah besar ke wallet baru,” kata Fantasy, ketua investigasi di Fairside Network.

Kemudian, menurut perusahaan forensik blockchain Chainalysis, pada serangan Bybit, hacker mengatur serangan phishing yang rumit untuk membobol keamanan Bybit, mengelabui exchange untuk mengesahkan transfer 401,000 Ether (ETH) ke wallet di bawah kendali mereka.

Dengan menyamarkan operasi mereka di balik versi tiruan dari sistem manajemen wallet Bybit, yaitu Safe{Wallet}, Lazarus mendapatkan akses langsung ke aset exchange.

Setelah dana dicuri, “mesin cuci” mulai bekerja ketika para peretas menyebarkan aset di seluruh wallets perantara. Sebagian dari dana yang dicuri dikonversi menjadi Bitcoin dan DAI, menggunakan exchange terdesentralisasi (DEX), jembatan cross-chain dan layanan swap tanpa Know-Your-Customer (KYC) seperti eXch.

Baca juga: Exchange eXch Bantah Cuci Dana Peretasan Bybit

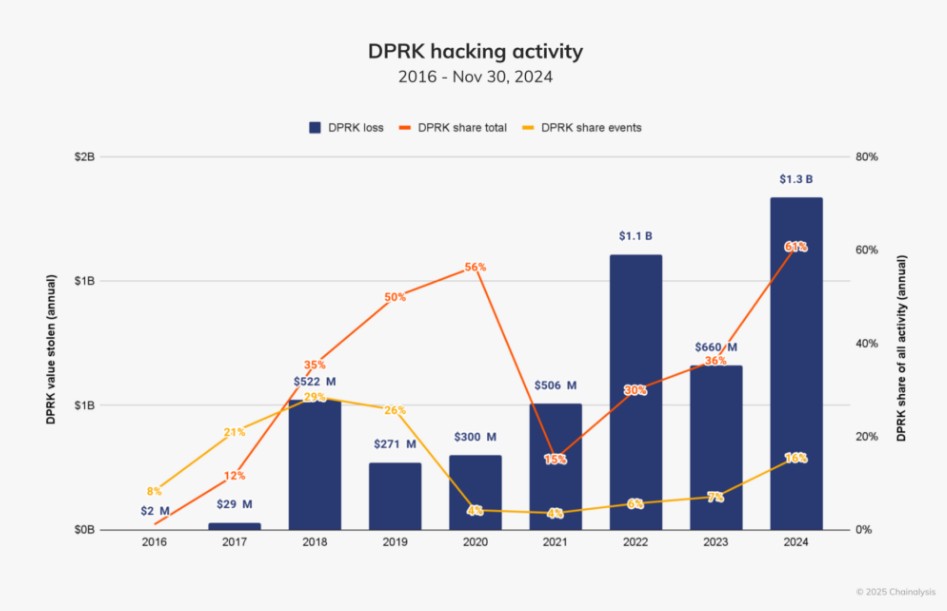

Chainalysis mengatakan, Lazarus sudah meningkatkan serangan mereka terhadap industri kripto sejak 2024, menjarah US$1,34 miliar atau sekitar Rp22 triliun dalam 47 serangan. Jumlah ini naik lebih dari dua kali lipat dari US$660,5 juta atau sekitar Rp10,8 triliun yang dicuri pada tahun 2023.

Pencurian melalui kompromisasi password pribadi tetap menjadi salah satu ancaman terbesar bagi ekosistem kripto, menyumbang 43,8% dari semua peretasan kripto pada tahun 2024.

Ini adalah metode yang digunakan dalam beberapa pelanggaran terbesar yang terkait dengan Lazarus, seperti serangan Bitcoin DMM dan peretasan Ronin.

Baca juga: Lazarus Grup Dicurigai Jadi Dalang Peretasan CoinEx Senilai Rp844 Miliar

Menurut Fantasy, Lazarus menargetkan siapapun, apapun, tidak memandang uangnya. “Mereka fokus pada peretasan besar dan rumit seperti Bybit, Phemex, dan Alphapo, tetapi mereka memiliki tim yang lebih kecil yang melakukan pekerjaan yang bernilai rendah dan lebih intensif seperti wawancara kerja yang berbahaya atau palsu,” katanya.

Microsoft Threat Intelligence mengidentifikasi kelompok ini sebagai “Sapphire Sleet”. Nama “Sapphire Sleet” mengikuti taksonomi bertema cuaca dari perusahaan teknologi tersebut, dengan “sleet” yang menandai hubungan dengan Korea Utara. Di luar Microsoft, kelompok ini lebih dikenal sebagai Bluenoroff, sebuah subkelompok dari Lazarus.

Dengan menyamar sebagai ventura kapital dan perekrut, mereka memikat korban ke dalam wawancara kerja palsu dan penipuan investasi, menyebarkan malware untuk mencuri wallet kripto dan data keuangan, menjaring lebih dari US$10 juta atau sekitar Rp164 miliar dalam enam bulan.

Korea Utara juga mengerahkan ribuan pekerja IT di seluruh Rusia, Tiongkok, dan sekitarnya, menggunakan profil yang dibuat AI dan identitas yang dicuri untuk mendapatkan pekerjaan di bidang teknologi dengan gaji tinggi.

Begitu masuk, mereka mencuri kekayaan intelektual, memeras pemberi kerja, dan menyalurkan pendapatan ke rezim. Sebuah database Korea Utara bocor dan ditemukan Microsoft mengungkapkan resume palsu, akun palsu, dan catatan pembayaran, yang mengungkap operasi canggih menggunakan gambar yang disempurnakan dengan AI, perangkat lunak pengubah suara, dan pencurian identitas untuk menyusup ke dalam bisnis global.

Hingga saat ini, strategi perang siber Korea Utara tetap menjadi salah satu operasi yang paling canggih dan menguntungkan di dunia, yang diduga menyalurkan miliaran dolar ke dalam program senjata rezim Kim Jong-un.

Baca juga: Awas! Kampanye Serangan Hacker Korea Utara Mulai Targetkan Perusahaan Kripto

Konten baik berupa data dan/atau informasi yang tersedia pada Coinvestasi hanya bertujuan untuk memberikan informasi dan referensi, BUKAN saran atau nasihat untuk berinvestasi dan trading. Apa yang disebutkan dalam artikel ini bukan merupakan segala jenis dari hasutan, rekomendasi, penawaran, atau dukungan untuk membeli dan menjual aset kripto apapun.

Perdagangan di semua pasar keuangan termasuk cryptocurrency pasti melibatkan risiko dan bisa mengakibatkan kerugian atau kehilangan dana. Sebelum berinvestasi, lakukan riset secara menyeluruh. seluruh keputusan investasi/trading ada di tangan investor setelah mengetahui segala keuntungan dan risikonya.

Gunakan platform atau aplikasi yang sudah resmi terdaftar dan beroperasi secara legal di Indonesia. Platform jual-beli cryptocurrency yang terdaftar dan diawasi BAPPEBTI dapat dilihat di sini.

Topik

Coinvestasi Update Dapatkan berita terbaru tentang crypto, blockchain, dan web3 langsung di inbox kamu.